Ho sviluppato un tool molto semplice in python che permette di verificare dato un IP se è vulnerabile all’exploit EGREGIOUSBLUNDER contenuto nel pacchetto rilasciato da Shadow Brokers e contenete il materiale preso ad Equation Group (“NSA”).

Interessante scoperta di due vulnerabilità che colpiscono uno dei pannelli di gestione hosting più usati, ISPConfig. In particolare la versione 3.0.5.4p6 che sembra essere vulnerabile sia ad un CSRF che ad un SQLinjection.

Wind Infostrada qualche mese fa’ ha pubblicato una promozione sull’ADSL molto conveniente. La promozione consisteva in un abbonamento a scelta tra Absolute ADSL e ALL Inclusive. Fino a qui niente di male. Ma adesso viene il bello…

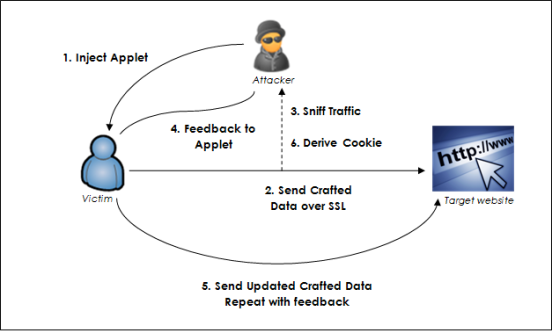

Oggi cercherò di spiegarvi come funziona l’attacco che ha messo in ginocchio l’ultima barriera della sicurezza web. La vulnerabilità è riportata ufficialmente CVE-2011-3389 ed è datata 2011. L’attacco BEAST (Browser Exploit Again SSL TSL ) è stato sviluppato da Thai Duong e Juliano Rizzo e può essere portato su TLS v1.0. La versione TLS v2.0 invece non risulta vulnerabile. Ogni…

# Exploit Title: PhpSysInfo 3.1.5 # Google Dork: [inurl:”phpsysinfo” intitle:”System Information”] # Date: 18/07/2013 # Exploit Author: Fabio Natalucci # Vendor Homepage: http://rk4an.github.io/phpsysinfo/ # Software Link: http://rk4an.github.io/phpsysinfo/ # Version: 3.1.5 # Tested on: ALL # CVE : none