Il Phishing è ancora oggi, uno degli attacchi più riusciti. Sostanzialmente, consiste nell’invio di una mail fraudolenta contenente un link malevolo. Il link ha lo scopo di reindirizzarti su un sito clone o su di una pagina fake dove viene richiesto di compilare un form e di inserire i dati della tua carta di credito.

Il Phishing è ancora oggi, uno degli attacchi più riusciti. Sostanzialmente, consiste nell’invio di una mail fraudolenta contenente un link malevolo. Il link ha lo scopo di reindirizzarti su un sito clone o su di una pagina fake dove viene richiesto di compilare un form e di inserire i dati della tua carta di credito.

Proprio oggi mi è arrivata una richiesta d’aiuto da un mio amico che è caduto in una trappola di phishing. Dopo aver raccolto un pò di dettagli, ho preparato un piccolo abstract dell’attacco. Lo scopo è quello di analizzare un attacco di phishing e capire come è possibile nascondersi dietro una truffa online.

Premessa: i test che ho effettuato sono stati eseguiti da una macchina virtuale isolata e proxata, vi SCONSIGLIO di visitare qualsiasi link indicato su questa pagina dal vostro browser.

SMS TotalErg e Carrefour

Questa volta il vettore d’attacco utilizzato, non è una email ma un SMS. A differenza di un’email, l’SMS può risultare un mezzo più trusted per la vittima in quanto non si hanno molti dettagli a primo impatto per verificare l’effettiva autorevolezza.

Ecco l’SMS di phishing:

Da: 334-8719147 – “TotalErg & Carrefour, acquista i Buoni Carburante 1,00 euro a litro risparmiando il 60/80%, offerta limitata vai sul nostro sito ERG www.ergshop.it”

Il messaggio è scritto in italiano, senza errori e con la giusta dose di marketing. Un particolare interessante è che l’applicazione che gestisce gli SMS su Android inserisce il link su www.ergshop.it in modo automatico, facilitando la vita agli hacker.

Per un utente distratto (il mio amico), l’attacco potrebbe riuscire con facilità.

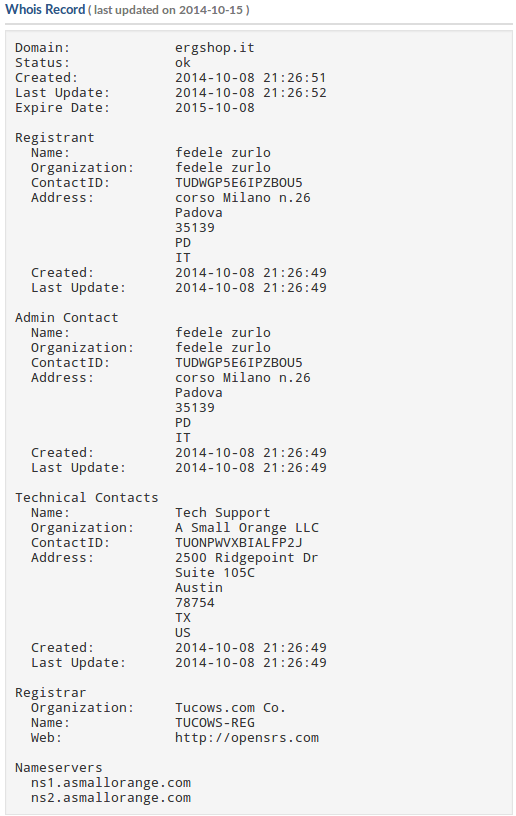

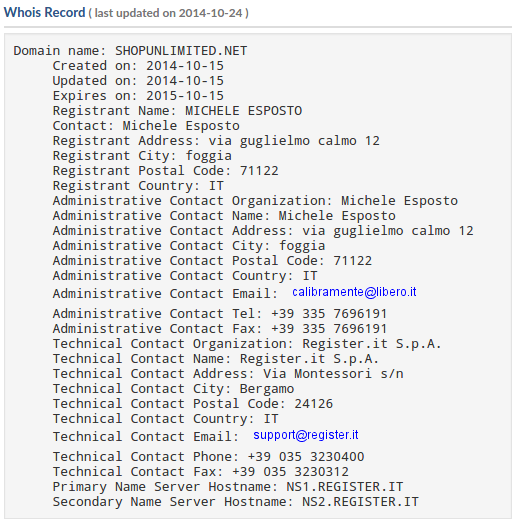

Iniziamo a fare un pò di ricerche utilizzando dei comuni whois e cercando di collegare le varie informazioni. Il dominio utilizzato per l’attacco è www.ergshop.it il suo IP è 143.95.34.41 (non visitatelo). Possiamo verificare attraverso un whois a chi è intestato.

Chi pianifica una truffa online o offline, se non è proprio stupido, la prima cosa che dovrebbe fare è quella di nascondere la propria identità. In questo caso, l’identità collegata al dominio .it potrebbe essere un identità fittizia. Ad oggi con i social network non è molto difficile cercare identità online e carpirne dettagli fondamentali per poi riusarli per questi scopi. Questo è un piccolo esempio. Ma non possiamo saperlo con certezza. Per ora annotiamola, potrebbe servirci più tardi.

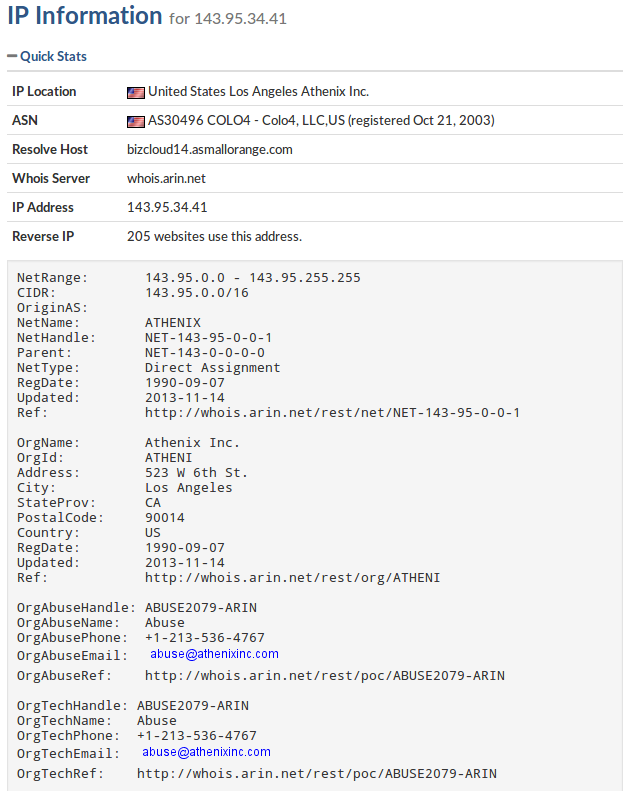

Proviamo a fare un’ulteriore verifica e vediamo a chi corrisponde l’IP 143.95.34.41.

E’ un hosting americano, il reverse corrisponde a bizcloud14.asmallorange.com purtroppo la giurisdizione dei server è oltreoceano. Questo complica un pò le cose per le indagini di polizia.

Questa è una tecnica nota per queste tipologie di attacco, serve a guadagnare tempo. Il server web dove vengono pubblicate le pagine del sito, di solito è fisicamente in una nazione diversa da dove si effettuano gli attacchi di phishing. Molto spesso si utilizzano paesi dell’est Europa dove le leggi sul crimine online, non esistono. Stranamente in questo caso i server sono in USA. Questo potrebbe indurmi a pensare che non si tratti di professionisti.

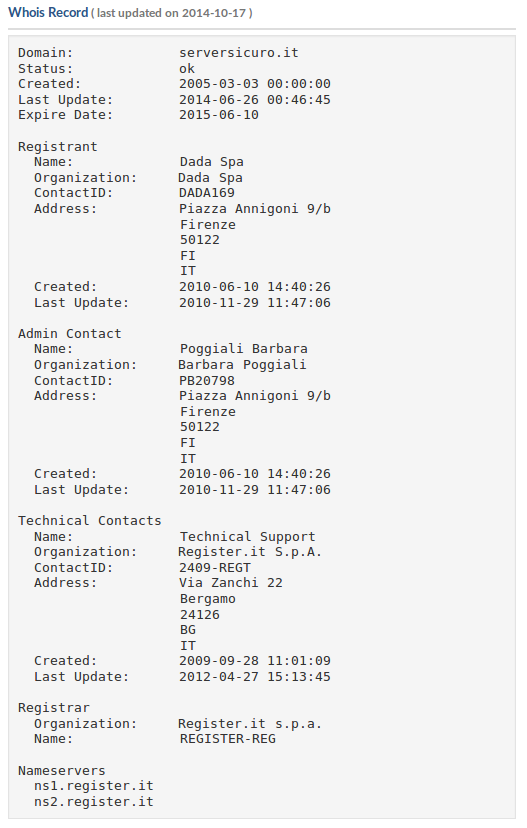

Verificando bene nel dettaglio i passaggi, quando si apre la pagina www.ergshop.it ci si accorge subito che non è il sito ospitante delle pagine di phishing ma una pagina con un redirect su shopunlimitednet.serversicuro.it

Facendo una rapida ricerca su Google il dominio serversicuro.it ricorre per ben 1.240.000 volte.

Vediamo qualcosa in più sul dominio: serversicuro.it

Il dominio appartiene a DADA Spa per la precisione è intestato a Barbara Poggiali EX Amministratore Delegato di Dada Spa, società appartenente a Register.it

Dopo varie ricerche ho scoperto che questo dominio viene offerto ai clienti di Register.it per pubblicare servizi su https usufruendo del certificato shared.

Il sistema utilizzato per generare il dominio di terzo livello su serversicuro.it è banalmente il dominio acquistato compreso di estensione, scritto tutto attaccato.

Nel nostro caso il dominio corrispondente è http://shopunlimited.net

Forse abbiamo qualcosa, una email [email protected] realmente esistente e utilizzata, un telefono cellulare 3357696191 e un altro nominativo Michele Esposto. Le pagine di phishing si trovano su server italiani. Questo potrebbe essere una conferma dell’inesperienza dei truffatori.

Ora che abbiamo raccolto un pò di informazioni, continuiamo la ricerca e proviamo ad analizzare la pagina di Phishing utilizzata.

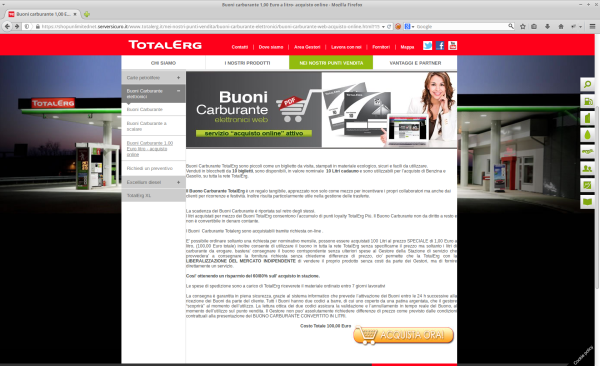

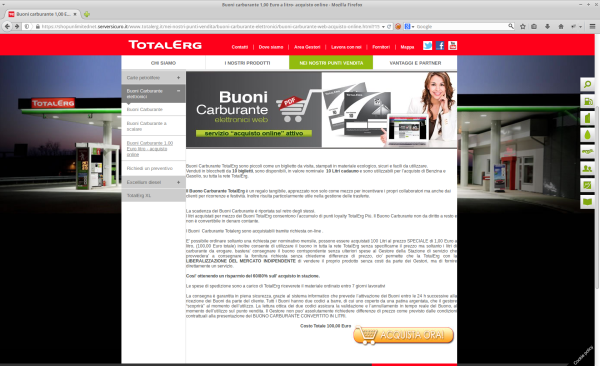

Questa è la pagina del sito di PHISHING hostata su https://shopunlimitednet.serversicuro.it

Questa invece è la pagina dedicata all’offerta originale sul sito di TotalErg.it, che come vedete ha un certificato valido e autorevole.

Analizzando la pagina fake, le differenze non sono poi molte, il tasto “ACQUISTA ORA” è l’unico link malevolo i restanti portano tutti al sito originale.

Vediamo le richieste effettuate su ogni pagina, dopo aver cliccato su ACQUISTA ORA. Questa è la richiesta GET che esegue per accedere al form anagrafico

https://shopunlimitednet.serversicuro.it/www.totalerg.it/nei-nostri-punti-vendita/buoni-carburante-elettronici/buoni-carburante-web-acquisto-online.html?1.1.1.1&locale=it_IT&type=1&locale=it_IT HTTP/1.1 User-Agent: Mozilla/5.0 (X11; Ubuntu; Linux x86_64; rv:33.0) Gecko/20100101 Firefox/33.0 Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8 Accept-Language: it-IT,it;q=0.8,en-US;q=0.5,en;q=0.3 Cookie: __utma=259236552.888245407.1413495677.1413580683.1413829729.4; __utmz=259236552.1413495677.1.1.utmcsr=(direct)|utmccn=(direct)|utmcmd=(none) Connection: keep-alive Cache-Control: max-age=0 Host: shopunlimitednet.serversicuro.it |

Questa GET si porta dietro dati preziosi. Infatti rivela il nostro indirizzo IP, la lingua del browser e la lingua della tastiera. Questi dati sono molto importanti per la profilazione dell’utente e della sua carta di credito.

Dopo aver compilato il form anagrafico, ci porta ad una seconda schermata dove ci chiede i dati della nostra carta di credito. I controlli javascript per la validazione della carta sono molto restrittivi, non sono ammessi errori di digitazione.

Ecco la POST che invia i dati anagrafici inseriti verso un file php chiamato invioanagrafico.php

POST https://shopunlimitednet.serversicuro.it/www.totalerg.it/nei-nostri-punti-vendita/buoni-carburante-elettronici/registrazione_nuovo_cliente/registrazione_cliente/invioanagrafico.php HTTP/1.1 User-Agent: Mozilla/5.0 (X11; Ubuntu; Linux x86_64; rv:33.0) Gecko/20100101 Firefox/33.0 Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8 Accept-Language: it-IT,it;q=0.8,en-US;q=0.5,en;q=0.3 Referer: https://shopunlimitednet.serversicuro.it/www.totalerg.it/nei-nostri-punti-vendita/buoni-carburante-elettronici/registrazione_nuovo_cliente/registrazione_cliente/identificazione_dati_anagrafici.php?%27%20.%20$ip%20.%20%27&locale=it_IT&type=1&locale=it_IT%27); Cookie: __utma=259236552.888245407.1413495677.1413580683.1413829729.4; __utmz=259236552.1413495677.1.1.utmcsr=(direct)|utmccn=(direct)|utmcmd=(none) Connection: keep-alive Content-Type: application/x-www-form-urlencoded Content-Length: 169 Host: shopunlimitednet.serversicuro.it NL_Nome=CARLO&NL_Cognome=ROSSI&NL_CF=QUICODICEFISCALEINVENTATO&NL_Email=aaaa%40emailfake.it&NL_Indirizzo=largo+bracci&NL_telefono=aaaaa&NL_Comune=aaaaa&NL_Provincia=GM&NL_Cap=12312 |

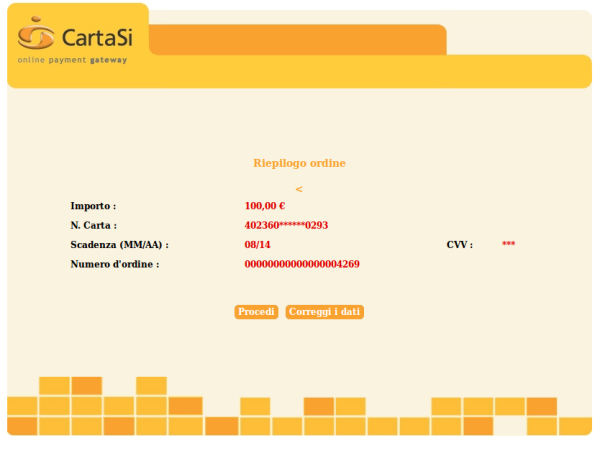

Ecco che dopo aver inviato i dati ci porta su una pagina con un form per inserire i dati della nostra carta di credito.

GET https://shopunlimitednet.serversicuro.it/www.totalerg.it/nei-nostri-punti-vendita/buoni-carburante-elettronici/Verifica_erDati_erPag_erControls1_bban/index.html?1.1.1.1&locale=it_IT&type=1&locale=it_IT HTTP/1.1 User-Agent: Mozilla/5.0 (X11; Ubuntu; Linux x86_64; rv:33.0) Gecko/20100101 Firefox/33.0 Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8 Accept-Language: it-IT,it;q=0.8,en-US;q=0.5,en;q=0.3 Cookie: __utma=259236552.888245407.1413495677.1413580683.1413829729.4; __utmz=259236552.1413495677.1.1.utmcsr=(direct)|utmccn=(direct)|utmcmd=(none) Connection: keep-alive Host: shopunlimitednet.serversicuro.it |

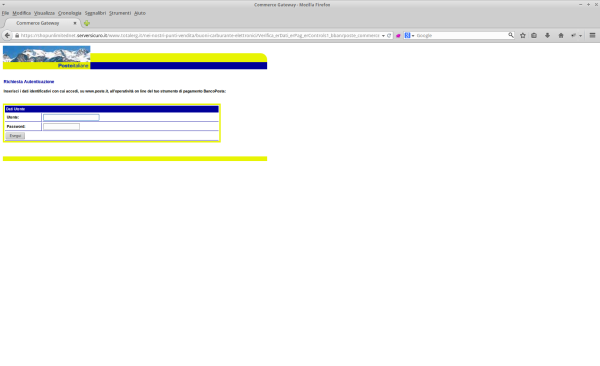

Una volta inviato il form con i dati della carta di credito avviene la magia. Se viene inserita una Postepay viene fatto un redirect verso un sito fake con il login di Poste Italiane. Una volta inserite le proprie credenziali, i truffatori hanno la possibilità di fare movimentazione dal conto e rubarvi il denaro. Il problema è che Poste Italiane NON vi rimborsa per un danno simile, quindi fate molta attenzione.

Questo è un invio POST con una finta Postepay.

POST https://shopunlimitednet.serversicuro.it/www.totalerg.it/nei-nostri-punti-vendita/buoni-carburante-elettronici/Verifica_erDati_erPag_erControls1_bban/CardDataAction.php HTTP/1.1 User-Agent: Mozilla/5.0 (X11; Ubuntu; Linux x86_64; rv:33.0) Gecko/20100101 Firefox/33.0 Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8 Accept-Language: it-IT,it;q=0.8,en-US;q=0.5,en;q=0.3 Referer: https://shopunlimitednet.serversicuro.it/www.totalerg.it/nei-nostri-punti-vendita/buoni-carburante-elettronici/Verifica_erDati_erPag_erControls1_bban/index.html?1.1.1.1&locale=it_IT&type=1&locale=it_IT Cookie: __utma=259236552.888245407.1413495677.1413580683.1413829729.4; __utmz=259236552.1413495677.1.1.utmcsr=(direct)|utmccn=(direct)|utmcmd=(none) Connection: keep-alive Content-Type: application/x-www-form-urlencoded Content-Length: 112 Host: shopunlimitednet.serversicuro.it importRec=100&tipoCarta=4&carta=40236004XXXXXXX&mese=08&anno=14&cvv=123&dati_nome=SILVIO+SCHERLUSCONI&control=1 |

Successivamente veniamo reindirizzati su una schermata di riepilogo, per rendere le cose reali, troviamo alcuni dati oscurati in modo da dare l’impressione che sia realmente una schermata di riepilogo sicura. In questa pagina ci danno la possibilità sia di correggere il form appena compilato che di dare conferma e procedere con l’acquisto.

Una volta confermato l’acquisto, se si ha inserito una Postepay allora la pagina successiva sarà la schermata di login di Poste Italiane. Il vero goal per le Postepay. Questo tipo di carte vengono riconosciute perché in prefisso è sempre uguale e inizia con 4023600…

Nel caso in cui la scelta della carta fosse stata diversa, una volta confermati i dati della carta vi avrebbe fatto tornare nella homepage di phishing iniziale.

Non appena compilate il form anagrafico con un’email valida vi arriva subito una mail dove vi comunicano che la transazione non è andata a buon fine, e vi richiedono di compilare di nuovo il form con un’altra carta di credito.

Ecco il testo della mail:

Gentile Cliente Gino, Pozzi,

Purtroppo a causa di problemi tecnici l’ operazione da Lei effettuata presso l’ Ecommerce di TotalErg ci risulta non essere andata a buon fine.

Provi eventualmente a utilizzare un altro tipo di carta di credito e non una prepagata, molti istituti di credito non consentono l’acquisto presso ecommerce come TotalErg, eventualmente riprovi piu’ tardi.Transazione TotalErg Fallita

L’email sembra arrivare proprio dai server di Register.it. Ecco cosa c’è nell’header:

<em>Received: from opus42.register.it ([81.88.49.43]) by paganini32 with id 6wfW1p00q0vuspM01wfWMZ; Fri, 24 Oct 2014 10:39:30 +0200 Received: (from nobody@localhost) by opus42.register.it (8.14.4/8.12.11/Submit) id s9O8dUeK012156;</em> |

Niente di particolarmente interessante. L’unica cosa potrebbe essere quel “by paganini32” ma è il nome del server che ha inviato la mail.

Riepilogo

Abbiamo trovato diverse informazioni tutte discordanti sugli intestatari dei domini. Le informazioni sul dominio shopunlimited.net sembrano essere quelle più concrete. La questione andrebbe approfondita ulteriormente, per esempio, costruendo una mappa analitica sui legami di secondo livello tra i vari intestatari dei domini, ma si tratta di un’attività che purtroppo richiede molto tempo. Le mie ricerche per ora terminano qui. Sono ancora tante le cose che si potrebbero approfondire (analytics, analisi telefoni, social engineering, etc),con la speranza di avervi incuriosito, lascio questo arduo compito a voi. :-) Aspetto i vostri commenti e suggerimenti.

Comments by Fabio Natalucci

Postfix: come configurare smtp esterno

Perfetto! Sono contento che ti sia stata utile.